O que é e o que pode ser feito para evitá-lo

Quem poderia imaginar que um simples número de telefone se tornaria a porta de entrada para os cibercriminosos? No entanto, é assim. Vamos em ordem.

Por alguns anos (e recentemente também houve um ressurgimento), uma fraude de computador chamada Troca de SIM que se baseia na autenticação móvel. Se o golpe for bem-sucedido, os ladrões, ao assumir o seu número de celular, irão usá-lo para acessar seus dados pessoais confidenciais e até mesmo sua conta bancária.

Aqui é onde você pode comprar seu novo smartphone com os melhores preços

Como funciona o esquema de troca de SIM?

Tente entrar na sua conta, o que certamente (após a entrada em vigor do Diretiva PSD2 sobre a segurança de pagamentos online) usa um tipo de autenticação baseada em texto em duas etapas. Expressão complicada de dizer que, em essência, após inserir o nome de usuário e senha (ou código e pin do proprietário, ou combinações semelhantes) o banco envia um código de acesso para o seu celular (também via SMS), para que seja possível preencher o procedimento de login.

O que aconteceria se os golpistas pudessem alterar o SIM associado ao seu telefone celular? Simples: eles teriam controle total sobre aquele número e, o pior de tudo, poderiam receber o código de acesso (ou PIN) da sua conta corrente.

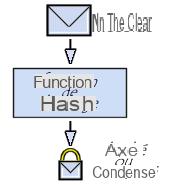

Do ponto de vista técnico, os cibercriminosos tiram proveito de uma fraqueza na autenticação e verificação em duas etapas, em que se espera que o titular legítimo do SIM receba um SMS ou uma chamada para seu número de celular.

Premissa: o SIM contém os dados do usuário dos telefones celulares que utilizam o sistema GSM. Sem o SIM, o celular não estaria autorizado a usar a rede móvel. Por esse motivo, um cibercriminoso com seu número de telefone já teria uma vantagem. Para roubá-lo, os golpistas tentam reunir o máximo possível de informações sobre você, até mesmo usando técnicas de "engenharia social".

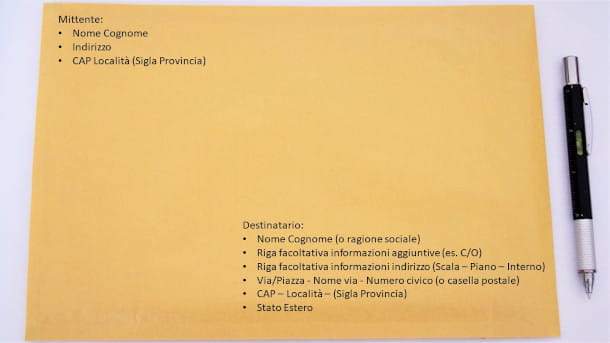

Na prática, eles ligam para sua operadora de celular, fingindo ser você, fingindo que perderam ou danificaram seu (ou seja, seu) SIM e solicitando a ativação de um novo SIM (em sua posse). Desta forma, o seu número de telefone é levado para o dispositivo do scammer que contém, como acabamos de dizer, um novo SIM. Alternativamente, eles podem alegar que precisam de ajuda para mudar para um novo telefone celular.

InformaticsKings Mobile: tecnologia 4G e velocidade de até 150 Mbit, descubra as novidades em detalhes!

Como os golpistas respondem às perguntas de segurança?

Por vários métodos: por meio de e-mails de Phishing (parece incrível, mas ainda hoje muitos são enganados por e-mails falsos e fornecem dados confidenciais de forma muito leve), pesquisas em redes sociais, na dark web ou através de malware / spyware instalado mais ou menos inconscientemente em seu PC.

Depois de obter o número do seu celular, os golpistas podem acessar as comunicações entre você e o banco e, o mais importante, eles podem interceptar mensagens de texto. É assim que eles recebem códigos ou redefinições de senha enviadas para aquele telefone (mais precisamente: para aquele SIM) via chamada telefônica ou texto para qualquer uma das suas contas.

Como os cibercriminosos roubam dinheiro?

Ao abrir uma segunda conta à ordem com o seu nome no seu banco (onde, sendo já clientes, os cheques podem ser mais "brandos"), e as transferências entre uma conta e outra com o seu nome não podem dar qualquer alarme.

Redes sociais e golpe de troca de SIM

Um golpista pode coletar informações sobre você por meio dos dados que você insere primeiro em seu perfil. Ou em suas postagens. Uma má ideia é usar, como pergunta de segurança, a sua data de nascimento ou outros dados que qualquer pessoa possa rastrear facilmente (o nome da criança, ou do gato doméstico, etc.).

Como você pode saber se foi vítima de um golpe de troca de SIM?

Em alguns casos, sinais de alerta podem ser detectados e os tecno-criminosos impedidos de realizar seu ataque. Aqui estão eles:

1) Alguém está postando para você: De repente, você percebe que aparecem postagens em suas contas de mídia social que você nunca sonhou em escrever? É um sinal de que alguém invadiu sua conta

2) Você não pode ligar ou enviar mensagem de texto: Além de um óbvio esgotamento do crédito ou problemas com a maior operadora, este é um sinal de uma grande possibilidade de que os golpistas tenham desativado seu SIM e estejam usando seu número de celular

3) Você é notificado de uma mensagem de atividade suspeita: se sua companhia telefônica avisa que seu SIM ou número de celular foi ativado em outro dispositivo, é um sinal claro de que você foi alvo

4) Você não pode fazer login em suas contas: Se a sua conta atual e as credenciais do cartão de crédito não funcionarem mais, é muito provável que tenham sido roubados de você.

Como você pode se proteger de golpes de troca de SIM?

Existem várias maneiras de evitar ser vítima de cibercriminosos. Aqui estão quais:

- Atitudes para se manter online: Cuidado com e-mails enganosos e outras maneiras pelas quais os criminosos podem tentar acessar seus dados pessoais, que seriam usados para convencer seu banco ou companhia telefônica de que é você quem está fazendo certas solicitações. Basicamente, nunca compartilhe informações como número de telefone, data de nascimento ou outros dados em redes sociais, ou em geral na rede, que seriam usadas por cibercriminosos para "se passar por você" com o máximo de credibilidade possível.

- Segurança da conta: Aumente o nível de segurança da sua conta de celular com uma única senha muito forte e com perguntas e respostas de segurança que sejam mais complexas e menos intuitivas possíveis

- PIN: Se a sua companhia telefônica permitir que você defina um PIN separado, faça-o agora. Dessa forma, você terá adicionado uma camada extra de segurança às suas comunicações.

- Identidade: Não construa sua autenticação de segurança e identidade apenas em torno do seu número de celular. Isso inclui SMS, que não são criptografados.

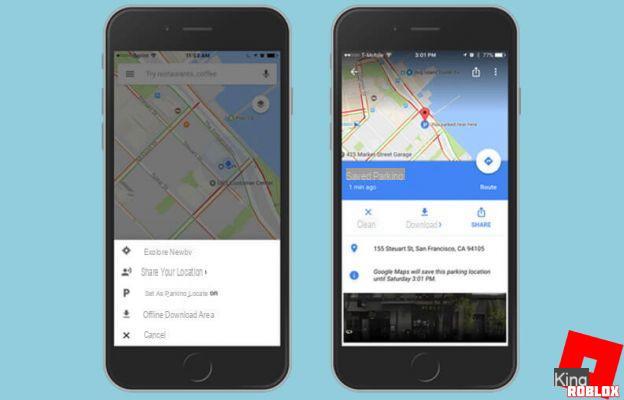

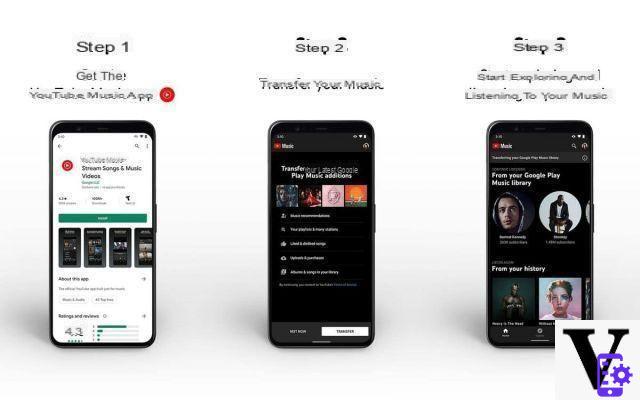

- Aplicativo de autenticação: para aumentar ainda mais o nível de segurança, você pode usar aplicativos como Google Authenticator o Authy, que oferece autenticação em duas etapas vinculada ao seu dispositivo físico e NÃO ao número do seu celular.

- Autenticação de hardware: É provavelmente, até à data, o mais seguro, porque envolve a utilização de chaves físicas que não podem ser interceptadas para iniciar sessão nos vários serviços. Um deles é Yubico, outro está lá Chave de segurança Titan pelo Google (ainda não à venda na Itália)

- Avisos do banco e da companhia telefônica: é óbvio que ambos são importantes, ainda mais se este puder enviar-lhe outros relativos, por exemplo, à reativação de um SIM.

E se quiser adquirir um novo telemóvel, aqui encontra os melhores preços e as últimas novidades